Un informe de última hora de Margot Cleveland en The Federalist revela que el fiscal especial John Durham también está investigando el presunto hackeo de servidor DNC de 2016.

Recordemos que el DNC afirmó en la primavera de 2016 que sus servidores fueron hackeados por grupos de hackers rusos apodados «Fancy Bear» y «Cozy Bear».

El FBI, bajo el liderazgo del director Comey en ese momento, pidió al DNC que entregara sus servidores como parte de la investigación del gobierno sobre la piratería.

El DNC se negó a dar al FBI sus servidores y subcontrató la investigación a Crowdstrike.

Crowdstrike nunca ofreció ninguna prueba que demostrara que Rusia hackeó los correos electrónicos de DNC y los envió a WikiLeaks.

Según los correos electrónicos obtenidos por The Federalist, el mismo investigador de Georgia Tech envuelto en el engaño del Alfa Bank está siendo investigado en su papel en los «orígenes» del escándalo de los hackers del Comité Nacional Demócrata.

En mayo de 2020, The Gateway Pundit informó de que la empresa de inteligencia Crowdstrike no tenía información de que Rusia hackeara el DNC. Según el folclore y los medios de comunicación falsos, Crowdstrike tenía pruebas de que los servidores de DNC fueron hackeados en 2016 y la información se reenvió a WikiLeaks.

Esta siempre fue una mentira promovida repetidamente por las noticias falsas.

Según nuestro informe anterior, documentos de la comunidad Intel que fueron retenidos por un mentiroso corrupto, el representante Adam Schiff, muestra información increíble que destruye las muchas mentiras del Estado Profundo. La mayor mentira fue la farsa de colusión de Rusia basada en la historia de que Rusia hackeó al DNC y luego dio los correos electrónicos hackeados a WikiLeaks, quien a su vez los liberó antes de las elecciones de 2016 para herir a Hillary Clinton.

Aaron Mate informó en ese momento.

Mueller se quedó atascado en la palabra «aparecer» en su informe al sugerir que Crowdstrike determinó que Rusia robó los correos electrónicos de DNC porque no había ninguna prueba de esto:

El 8 de marzo de 2020 y antes, el 16 de junio de 2019, presentamos argumentos contra la afirmación de la pandilla Mueller de que el DNC fue hackeado por rusos.

El experto cibernético Yaacov Apelbaum publicó un informe increíble con información que básicamente demuestra que el DNC no fue hackeado por los rusos.

El primer argumento de Apelbaum es este:

Según el WaPo (utilizando CrowdStrike, el Departamento de Justicia y sus otras fuentes habituales del gobierno de silencio que lo saben), el ataque fue perpetrado por una unidad rusa dirigida por el teniente capitán Nikolay Kozachek, quien supuestamente creó un malware llamado X-Agent y lo utilizó para entrar en la red e instalar registradores de pulsaciones de teclado en varios PC. Esto les permitió ver lo que los empleados estaban escribiendo y hacer capturas de pantalla del ordenador de los empleados.

Esta es información bastante detallada, pero si este fue el caso, entonces ¿cómo aprendió el Departamento de Justicia todos estos «detalles» y los utilizó en las acusaciones sin que el FBI evaluara forensemente las computadoras DNC/HRC? Y desde cuándo el Departamento de Justicia, una organización que solo habla el idioma de las acusaciones, utiliza rumores y terceros como el ciudadano británico Matt Tait (ex coleccionista de GCHQ y conocedor de todas las cosas relacionadas con la colusión rusa), CrowdStrike o cualquier otra evidencia que carezca de certificación de cadena de custodia como fuente principal de enjuiciamiento?

Un segundo punto de Apelbaum fue:

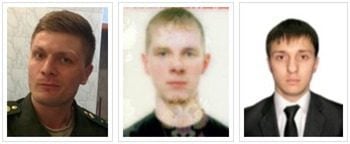

… que tres de los oficiales rusos del GRU en la lista de búsqueda del Departamento de Justicia supuestamente estaban trabajando simultáneamente en múltiples proyectos no relacionados, como interferir con las elecciones de los Estados Unidos de 2016 (tanto del Consejo de Derechos Humanos como del DNC), mientras que al mismo tiempo también presuntamente estaban hackeando agencias antidopaje (Imágenes 2-3).

Arriba hay fotos de las personas que el FBI dice que estaban trabajando tanto en el hackeo de correo electrónico DNC/HRC como en los proyectos de dopaje olímpico

Los mismos chicos estaban trabajando en ambos proyectos, lo cual es casi imposible. (¿Realmente sabemos si son rusos?)

El hecho de que los tres tuvieran múltiples asignaciones simultáneas de proyectos de alto impacto y alta visibilidad es extraño porque así no es como operan los típicos equipos de ciberinteligencia ofensiva. Estas unidades tienden a estar compartimentadas, se asignan a una misión específica y el grupo de trabajo permanece unido durante toda la duración del proyecto.

A continuación, Apelbaum cuestionó la afirmación de la pandilla Mueller de que el «hacker» llamado Guccifer 2.0 era ruso:

Cualquier evidencia de que Guccifer 2.0 es ruso debe ser evaluada teniendo en cuenta estos puntos:

- Utilizó un servicio VPN ruso para ocultar su dirección IP, pero no utilizó TOR. El uso de un proxy para llevar a cabo operaciones cibernéticas es un SOP [Procedimiento Operativo Estándar] en todas las agencias de inteligencia y LEA [Agencia de Aplicación de la Ley]. [es decir, Rusia habría enmascarado su servicio VPN]

- Utilizó el servicio de correo electrónico de AOL que capturó y reenvió su dirección IP y el mismo correo electrónico de AOL para ponerse en contacto con varios medios de comunicación el mismo día del ataque. Esto es tan abierto y amateur que es poco probable que sea un error y parece un intento deliberado de dejar migas de pan rastreables.

- Llamó a su cuenta de usuario de la oficina Феликс Эдмундович (Felix Dzerzhinsky), en honor al fundador de la Policía Secreta Soviética. Los dispositivos y cuentas utilizados en operaciones ofensivas del ciberespacio utilizan nombres aleatorios para evitar la manejabilidad y la identificación. ¿Por qué alguien en el GRU usaría este seudónimo (al lado de la razón obvia) está más allá de la comprensión?

- Copió el documento original de investigación de la oposición de Trump y lo pegó en una nueva plantilla .dotm (con un tiempo de edición de unos 2 minutos). Esto dio lugar a un cambio del campo «Último modificado por» de «Warren Flood» a «Феликс Эдмундович» y a la creación de metadatos rusos adicionales en el documento. ¿Por qué perder el tiempo y el esfuerzo haciendo esto?

- Unas 4 horas después de crear la versión «rusa» del documento, lo exportó a un PDF utilizando LibreOffice 4.2 (en el proceso perdió/eliminaba unas 20 de las páginas originales). Lo más probable es que esto se hiciera para mostrar «huellas dactilares rusas» adicionales en forma de mensajes de error de hipervínculos rotos en ruso (Imágenes 4 y 5). ¿Por qué molestarse en volver a formatear y convertir los documentos de origen? ¿Por qué no sacar los datos sin procesar en el formato original lo antes posible?

A continuación, Apelbaum habla de Guccifer 2.0 –

El 21 de junio de 2016, Lorenzo Franceschi-Bicchierai de Vice Motherboard entrevistó a una persona que se identificó como «Guccifer 2.0». Durante su sesión de chat en línea, el individuo afirmó que era rumano (véase la transcripción de la entrevista a continuación). Sus pobres habilidades en el idioma rumano se utilizaron más tarde para desenmascarar su identidad rusa.

…No soy un lingüista científico ni siquiera sé dónde encontrar uno si mi vida dependía de ello, pero estoy seguro de que no se puede determinar de forma fiable la nacionalidad en función de que alguien se haga pasar por otro idioma o del uso de metadatos falsos en los archivos. Esta elaborada teoría también tiene el defecto obvio de asumir que los servicios de inteligencia rusos son lo suficientemente tontos como para presentarse a una entrevista haciéndose pasar por rumanos sin poder leer y escribir alarde de rumano.

Después de proporcionar un par de ejemplos más de por qué la historia rusa no se pega, Apelbaum cierra con esto:

La conclusión es que si queremos ir más allá de las trivialidades especulativas, la pseudociencia y las grandilocuentes afirmaciones no verificadas, tenemos que hacer las preguntas realmente difíciles, principalmente: ¿es Guccifer 2.0 incluso el verdadero atacante y cómo eludió todos los registros durante varias semanas de visitas repetidas mientras descargaba cerca de 2 GB de datos?

Según The Federalist:

Si bien se sabe desde que se cayó la acusación de Sussmann en septiembre de 2021 que los investigadores de Georgia Tech supuestamente habían revisado los datos del Alfa Bank y uno de los libros blancos que Sussmann proporcionó al FBI, anteriormente no había ninguna conexión conocida con la investigación del gobierno sobre el hackeo del DNC. Sin embargo, un correo electrónico contenido en un alijo de documentos obtenidos el 9 de marzo de Georgia Tech en virtud de una solicitud de derecho a saber revela la participación de Antonakakis en la investigación sobre el hackeo del DNC…

…Antonakakis revisó el libro blanco del Alfa Bank que el abogado de campaña de Hillary Clinton supuestamente proporcionó más tarde al FBI en un esfuerzo por implicar a Trump en una conspiración de Rusia. Este mismo hombre profesa que la atribución científica basada en datos es políticamente imparcial, a pesar de que Antonakakis creía que «un experto en DNS haría varios agujeros» en la hipótesis subyacente al libro blanco dado al gobierno…

… La historia pública hasta ahora había sido que CrowdStrike, la empresa de ciberseguridad Sussmann contratada en abril de 2016, había llegado a la conclusión de que los rusos habían hackeado el servidor DNC, y que el FBI, que nunca examinó el servidor, estuvo de acuerdo en esa conclusión. Las agencias de inteligencia y el ex asesor especial Robert Mueller también concluyeron que los agentes rusos estaban detrás del hackeo del DNC, pero con pocos detalles públicos.

Ahora parece que DARPA tuvo algún papel en esa evaluación, o más bien Antonakakis lo hizo en nombre de DARPA, lo que lleva a una gran cantidad de otras preguntas, incluyendo si DARPA tenía acceso al servidor y a los datos del DNC y, en caso afirmativo, ¿de quién obtuvo ese acceso el brazo de investigación del Departamento de Defensa? ¿Era Sussmann?

Lo más intrigante es, ¿por qué el asesor especial Durham se preocupa por la conexión DARPA y el hackeo o hacker del DNC en primer lugar?