Activistas de derechos humanos, periodistas y abogados de todo el mundo han sido blanco de gobiernos autoritarios utilizando software de hacking vendido por la empresa de vigilancia israelí NSO Group, según una investigación sobre una filtración masiva de datos.

La investigación de The Guardian y otras 16 organizaciones de medios sugiere un abuso generalizado y continuo del spyware de hacking de NSO, Pegasus, que la compañía insiste en que solo está destinado a ser utilizado contra criminales y terroristas.

Pegasus es un malware que infecta iPhones y dispositivos Android para permitir a los operadores de la herramienta extraer mensajes, fotos y correos electrónicos, grabar llamadas y activar micrófonos en secreto.

La filtración contiene una lista de más de 50.000 números de teléfono que, se cree, han sido identificados como los de personas de interés por clientes de NSO desde 2016.

Forbidden Stories, una organización de medios sin fines de lucro con sede en París, y Amnistía Internacional inicialmente tuvieron acceso a la lista filtrada y compartieron acceso con socios de medios como parte del proyecto Pegasus, un consorcio de informes.

La presencia de un número de teléfono en los datos no revela si un dispositivo fue infectado con Pegasus o sujeto a un intento de hackeo. Sin embargo, el consorcio cree que los datos son indicativos de los posibles objetivos de los clientes gubernamentales de la NSO identificados antes de posibles intentos de vigilancia.

El análisis forense de un pequeño número de teléfonos cuyos números aparecieron en la lista filtrada también mostró que más de la mitad tenía rastros del spyware Pegasus.

The Guardian y sus socios de medios revelarán la identidad de las personas cuyo número apareció en la lista en los próximos días. Incluyen cientos de ejecutivos de negocios, figuras religiosas, académicos, empleados de ONG, funcionarios sindicales y funcionarios gubernamentales, incluidos ministros del gabinete, presidentes y primeros ministros.

La lista también contiene el número de familiares cercanos del gobernante de un país, lo que sugiere que el gobernante puede haber dado instrucciones a sus agencias de inteligencia para explorar la posibilidad de monitorear a sus propios familiares.

Las revelaciones comienzan el domingo, con la revelación de que los números de más de 180 periodistas se enumeran en los datos, incluidos reporteros, editores y ejecutivos del Financial Times, CNN, el New York Times, France 24, The Economist, Associated Press y Reuters.

El número de teléfono de un reportero mexicano independiente, Cecilio Pineda Birto, fue encontrado en la lista, aparentemente de interés para un cliente mexicano en las semanas previas a su asesinato, cuando sus asesinos pudieron localizarlo en un lavado de autos. Su teléfono nunca ha sido encontrado, por lo que no se ha podido realizar ningún análisis forense para establecer si estaba infectado.

NSO dijo que incluso si el teléfono de Pineda hubiera sido atacado, no significaba que los datos recopilados de su teléfono contribuyeran de ninguna manera a su muerte, haciendo hincapié en que los gobiernos podrían haber descubierto su ubicación por otros medios. Fue uno de los al menos 25 periodistas mexicanos aparentemente seleccionados como candidatos para la vigilancia durante un período de dos años.

Sin un examen forense de los dispositivos móviles, es imposible decir si los teléfonos fueron sometidos a un intento o exitoso de hackeo usando Pegasus.

NSO siempre ha sostenido que «no opera los sistemas que vende a clientes gubernamentales examinados, y no tiene acceso a los datos de los objetivos de sus clientes».

En declaraciones emitidas a través de sus abogados, la NSO negó las «reclamaciones falsas» hechas sobre las actividades de sus clientes, pero dijo que «continuaría investigando todas las afirmaciones creíbles de uso indebido y tomaría las medidas apropiadas». Dijo que la lista no podía ser una lista de números «objetivo de los gobiernos que usan Pegasus», y describió la cifra de 50.000 como «exagerada».

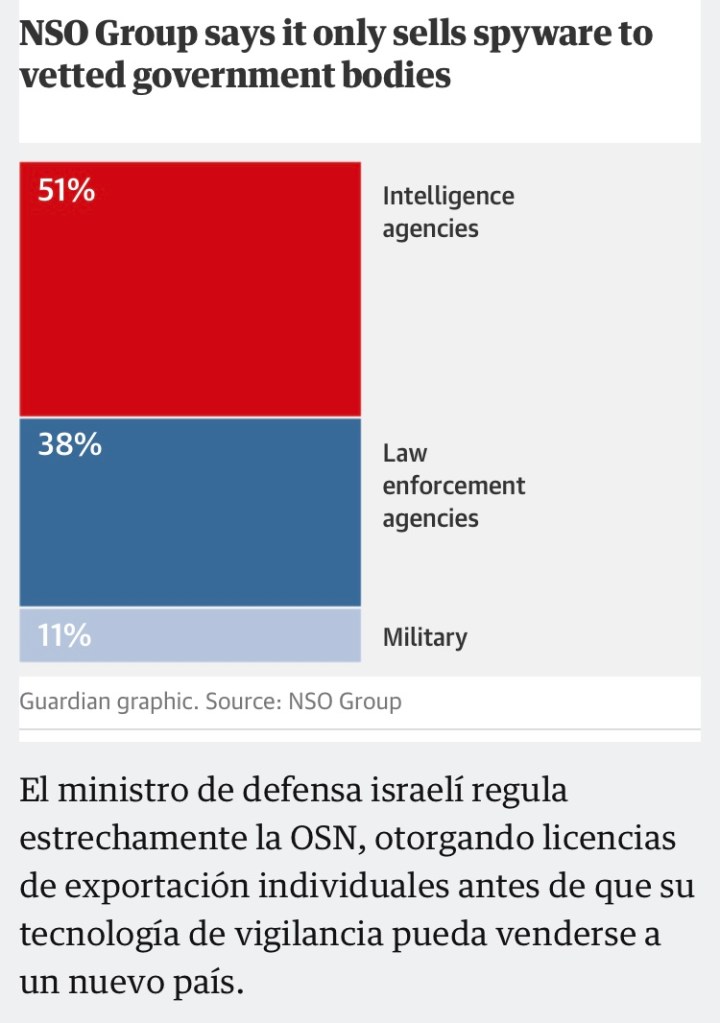

La compañía vende solo a agencias militares, de aplicación de la ley e inteligencia en 40 países anónimos, y dice que examina rigurosamente los registros de derechos humanos de sus clientes antes de permitirles usar sus herramientas de espionaje.

El mes pasado, la NSO publicó un informe de transparencia en el que afirmaba tener un enfoque líder en la industria de los derechos humanos y publicó extractos de contratos con clientes que estipulaban que solo deben utilizar sus productos para investigaciones penales y de seguridad nacional.

No hay nada que sugiera que los clientes de NSO no usaron también Pegasus en investigaciones de terrorismo y delitos, y el consorcio también encontró números en los datos pertenecientes a presuntos delincuentes.

Sin embargo, la amplia gama de números en la lista que pertenecen a personas que aparentemente no tienen conexión con la delincuencia sugiere que algunos clientes de la NSO están incumpliendo sus contratos con la empresa, espiando a activistas a favor de la democracia y periodistas que investigan la corrupción, así como a opositores políticos y críticos del gobierno.

Esa tesis está respaldada por análisis forenses en los teléfonos de una pequeña muestra de periodistas, activistas de derechos humanos y abogados cuyos números aparecieron en la lista filtrada. La investigación, realizada por el Laboratorio de Seguridad de Amnistía, un socio técnico en el proyecto Pegasus, encontró rastros de la actividad de Pegasus en 37 de los 67 teléfonos examinados.

El análisis también descubrió algunas correlaciones secuenciales entre la hora y la fecha en que se introdujo un número en la lista y el inicio de la actividad de Pegasus en el dispositivo, que en algunos casos ocurrió solo unos segundos después.

Amnistía compartió su trabajo forense en cuatro iPhones con Citizen Lab, un grupo de investigación de la Universidad de Toronto que se especializa en el estudio de Pegasus, que confirmó que mostraban signos de infección por Pegasus. Citizen Lab también llevó a cabo una revisión por pares de los métodos forenses de Amnistía, y encontró que eran sólidos.

El análisis del consorcio de los datos filtrados identificó al menos a 10 gobiernos que se cree que son clientes de NSO que estaban ingresando números en un sistema: Azerbaiyán, Bahrein, Kazajstán, México, Marruecos, Ruanda, Arabia Saudita, Hungría, India y Emiratos Árabes Unidos (EAU).

El análisis de los datos sugiere que el país cliente de la NSO que seleccionó más números -más de 15.000- fue México, donde se sabe que múltiples agencias gubernamentales diferentes compraron Pegasus. Tanto Marruecos como los Emiratos Árabes Unidos seleccionaron más de 10.000 números, sugirió el análisis.

Los números de teléfono que fueron seleccionados, posiblemente antes de un ataque de vigilancia, abarcaron más de 45 países en cuatro continentes. Hubo más de 1.000 números en países europeos que, según el análisis, fueron seleccionados por clientes de NSO.

La presencia de un número en los datos no significa que haya un intento de infectar el teléfono. NSO dice que había otros propósitos posibles para que los números se registraran en la lista.

Ruanda, Marruecos, India y Hungría negaron haber utilizado Pegasus para hackear los teléfonos de las personas nombradas en la lista. Los gobiernos de Azerbaiyán, Bahréin, Kazajstán, Arabia Saudita, México, los Emiratos Árabes Unidos y Dubai no respondieron a las invitaciones a hacer comentarios.

Es probable que el proyecto Pegasus estimule debates sobre la vigilancia gubernamental en varios países sospechosos de utilizar la tecnología. La investigación sugiere que el gobierno húngaro de Viktor Orbán parece haber desplegado la tecnología de NSO como parte de su llamada guerra contra los medios, apuntando a periodistas de investigación en el país, así como al círculo cercano de uno de los pocos ejecutivos de medios independientes de Hungría.

Los datos filtrados y los análisis forenses también sugieren que la herramienta de espionaje de NSO fue utilizada por Arabia Saudita y su aliado cercano, los Emiratos Árabes Unidos, para atacar los teléfonos de los asociados cercanos del periodista asesinado del Washington Post Jamal Khashoggi en los meses posteriores a su muerte. El fiscal turco que investigaba su muerte también era candidato para atacar, sugiere la filtración de datos.

Claudio Guarnieri, que dirige el Laboratorio de Seguridad de Amnistía Internacional, dijo que una vez que un teléfono se infectó con Pegasus, un cliente de NSO podría tomar el control de un teléfono, permitiéndole extraer los mensajes, llamadas, fotos y correos electrónicos de una persona, activar en secreto cámaras o micrófonos y leer el contenido de aplicaciones de mensajería cifrada como WhatsApp, Telegram y Signal.

How Pegasus infiltrates a phone and what it can do

Attack vectors

Pegasus can be installed on a phone th

Al acceder a los sensores GPS y de hardware en el teléfono, agregó, los clientes de NSO también podían asegurar un registro de los movimientos pasados de una persona y rastrear su ubicación en tiempo real con una precisión precisa, por ejemplo, estableciendo la dirección y velocidad en las que viajaba un automóvil.Viktor Orbán usando spyware de NSO en asalto a los medios, los datos sugierenMás información

Los últimos avances en la tecnología de NSO le permiten penetrar en los teléfonos con ataques de «cero clic», lo que significa que un usuario ni siquiera necesita hacer clic en un enlace malicioso para que su teléfono se infecte.

Guarnieri ha identificado evidencias de que NSO ha estado explotando vulnerabilidades asociadas con iMessage, que viene instalado en todos los iPhones, y ha sido capaz de penetrar incluso en el iPhone más actualizado que ejecuta la última versión de iOS. El análisis forense de su equipo descubrió infecciones exitosas e intentadas por Pegasus de teléfonos tan recientemente como este mes.

Apple dijo: «Los investigadores de seguridad están de acuerdo en que el iPhone es el dispositivo móvil de consumo más seguro y protegido del mercado».

NSO se negó a dar detalles específicos sobre sus clientes y las personas a las que se dirigen.

Sin embargo, una fuente familiarizada con el asunto dijo que el número promedio de objetivos anuales por cliente era de 112. La fuente dijo que la compañía tenía 45 clientes para su spyware Pegasus.